Na wnuczka

Jak w 2015 r. agent Mariusz Salnikow próbował wyłudzić dostęp do kont bankowych firmy metodą „na wnuczka”, czyli wielokrotnie powtarzana w mediach opowieść o wilku, który pod znanym płaszczykiem prowadzonego „dochodzenia” skłaniał naiwnego aby wpuścił wilka do pieniędzy.

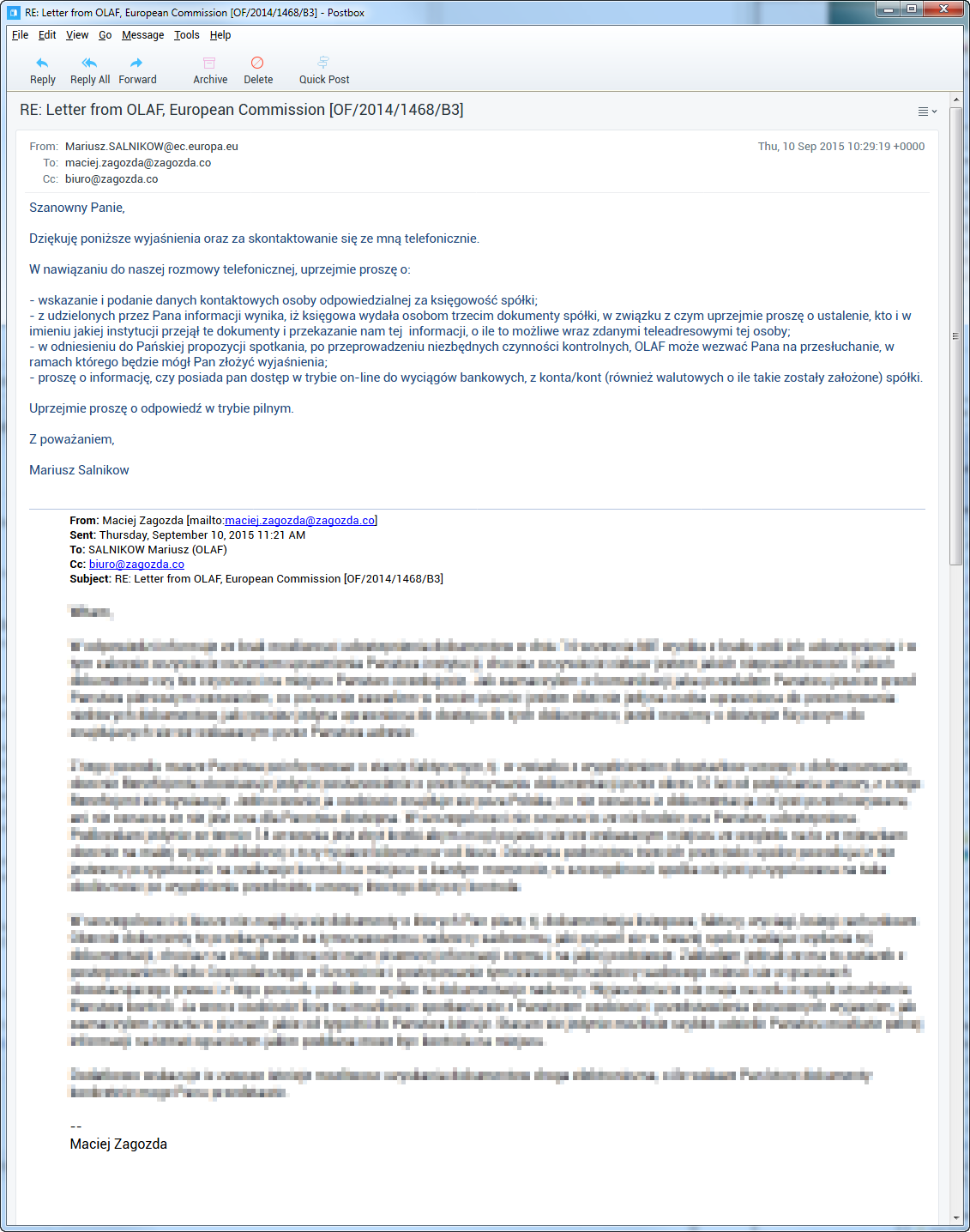

Tak rozpoczęła się, a zarazem skończyła historia współpracy z Mariuszem Salnikowem. Po drodze długa korespondencja zażaleń, historia szpiegowska, a na końcu oddelegowanie z powrotem do Moskwy. Ślady aktywności agenta Salnikowa znajdziemy również w postępowaniu 2 Ds 359/14, w którym agent praktycznie kontrolował postępowania prokuratorskie, zapowiadał jakieś dowody, wnosił o stawianie jakiś zarzutów. Prokuratorzy Prokuratury Rejonowej Szczecin-Śródmieście wszystkie polecenia skrupulatnie wykonywali, o czym wiemy z ujawnionej korespondencji pomiędzy prokuraturą a agentem Salnikowem, na koniec również z notatki Agaty Karwowskiej, która nie mogąc uzyskać dalszych instrukcji od agenta Salnikova, napisała iż dalszych instrukcji nie będzie bo agent wrócił do Moskwy. Dzisiaj pytanie po co i kto z was odpowiedział by podając loginy i hasła do „kont spółki i walutowych” dodatkowo doręczając je „w trybie pilnym”? Ja nie odpowiedziałem.

Polacy regularnie epatowani są w mediach historiami wpływu rosyjskich agentów na działania polskich władz, a także wyłudzeń na wnuczka, które w klasycznym wydaniu polegają na wyłudzaniu środków pod pozorem konotacji rodzinnych od starszych osób. W ostatnim czasie jednak najbardziej popularne historie to wyłudzenia pieniędzy polegające na podszywaniu się oszustów pod policjantów rzekomo prowadzących jakieś dochodzenia w ramach których naiwni zmuszani są do przekazania środków lub danych celem pojmania jakiś zmyślonych przestępców.

Faktycznie nawet banki ostrzegają, aby nigdy nie ujawniać danych dostępu do bankowości elektronicznej żadnym osobom prowadzącym domniemane dochodzenia. W szczególności ostrzeżenie dotyczy ujawniania danych rzekomym funkcjonariuszom publicznym, czy rzekomym pracownikom banku. Ostrzega się że żadna instytucja, ani żaden pracownik nigdy nie powinni nawet pytać o dane dostępowe do kont bankowych.

W tym kontekście próba uzyskania tych danych przez podstawionego pracownika Komisji Europejskiej nie można tłumaczyć żadną procedurą, ani nawet lekkomyślnością. Jaki był zatem poza proceduralny motyw działania w tym przypadku, pozostawiam jedynie domysłom czytelników. W szczególności zastanowić powinni się beneficjenci innych programów finansowanych ze środków europejskich, a także klienci naszej firmy, bo to o ich dane tak naprawdę chodziło. Realizacja programów w ramach rozwoju regionalnego, usług cyfrowych, zielonej energii – obarczony jest bardzo konkretnym ryzykiem w ramach którego można uwikłać się w bardzo skomplikowane kontakty.

Zaznajomieni z kwestiami cyberbezpieczeństwa pewnie zainteresują się dodatkowo nagłówkami MIME do tej wiadomości:

Delivered-To: maciej.zagozda@zagozda.co

Received: by 10.25.61.131 with SMTP id k125csp773368lfa;

Thu, 10 Sep 2015 03:29:21 -0700 (PDT)

X-Received: by 10.180.182.7 with SMTP id ea7mr5064572wic.58.1441880961495;

Thu, 10 Sep 2015 03:29:21 -0700 (PDT)

Return-Path: <Mariusz.SALNIKOW@ec.europa.eu>

Received: from out.mail.ec.europa.eu (out.mail.ec.europa.eu. [147.67.249.5])

by mx.google.com with ESMTPS id a6si10824475wie.46.2015.09.10.03.29.21

(version=TLS1 cipher=ECDHE-RSA-AES128-SHA bits=128/128);

Thu, 10 Sep 2015 03:29:21 -0700 (PDT)

Received-SPF: pass (google.com: domain of Mariusz.SALNIKOW@ec.europa.eu designates 147.67.249.5 as permitted sender) client-ip=147.67.249.5;

Authentication-Results: mx.google.com;

spf=pass (google.com: domain of Mariusz.SALNIKOW@ec.europa.eu designates 147.67.249.5 as permitted sender) smtp.mailfrom=Mariusz.SALNIKOW@ec.europa.eu;

dmarc=pass (p=NONE dis=NONE) header.from=ec.europa.eu

Received: from S-DC-EMP021-I.net1.cec.eu.int (158.166.6.141) by

S-DC-EDG009-Q.rcnet.cec.eu.int (147.67.249.5) with Microsoft SMTP Server

(TLS) id 14.3.235.1; Thu, 10 Sep 2015 12:29:12 +0200

Received: from S-DC-EMP013-B.net1.cec.eu.int (158.167.2.37) by

S-DC-EMP021-I.net1.cec.eu.int (158.166.6.141) with Microsoft SMTP Server

(TLS) id 14.3.235.1; Thu, 10 Sep 2015 12:29:20 +0200

Received: from S-DC-ESTI02-J.net1.cec.eu.int ([169.254.3.136]) by

S-DC-EMP013-B.net1.cec.eu.int ([158.167.2.37]) with mapi id 14.03.0235.001;

Thu, 10 Sep 2015 12:29:20 +0200

From: <Mariusz.SALNIKOW@ec.europa.eu>

To: <maciej.zagozda@zagozda.co>

CC: <biuro@zagozda.co>

Subject: RE: Letter from OLAF, European Commission [OF/2014/1468/B3]

Thread-Topic: Letter from OLAF, European Commission [OF/2014/1468/B3]

Thread-Index: AQHQ66nwewIlXRSxS2qTT8ohwJQj0541fW3Q

Date: Thu, 10 Sep 2015 10:29:19 +0000

Message-ID: <184E59696409C94B99B0759C7EECF014633D7747@S-DC-ESTI02-J.net1.cec.eu.int>

References: <20150910092031.5398613.26440.12511@zagozda.co>

In-Reply-To: <20150910092031.5398613.26440.12511@zagozda.co>

Accept-Language: en-GB, fr-LU, en-US

Content-Language: en-US

X-MS-Has-Attach:

X-MS-TNEF-Correlator:

x-originating-ip: [158.167.189.52]

Content-Type: multipart/alternative;

boundary="_000_184E59696409C94B99B0759C7EECF014633D7747SDCESTI02Jnet1c_"

MIME-Version: 1.0

Return-Path: Mariusz.SALNIKOW@ec.europa.eu

W nawiązaniu do powyższego, wystosowałem zapytanie do OLAF w celu wypowiedzenia się, skomentowania lub zdementowania – jednak nie otrzymałem żadnej odpowiedzi.

——– Forwarded Message ——–

Subject: OLAF employees asking for login details to gain access and control over bank accounts?

Date: Sun, 17 Jan 2021 13:06:07 +0100

From: Maciej Zagozda

To: olaf-media@ec.europa.eu

CC: pro@politico.eu

Dear Sirs,

In the light of recent publication on streamlining access to bank accounts via cooperation with national entities, as documented on https://ec.europa.eu/anti-fraud/media-corner/news/17-12-2020/new-olaf-rules-help-eu-investigators-and-prosecutors-fight-against_en , can OLAF comment on blackmail attempts to extort login details in order to access bank accounts as documented on: https://www.zagozda.co/na-wnuczka/ ?

—

Maciej Zagozda